Ataques día cero contra dispositivos móviles, principal amenaza a la seguridad

- Seguridad

Check Point Software Technologies ha publicado su Informe de Seguridad 2015, donde se revelan las mayores amenazas para la seguridad que impactan sobre las empresas.

Pulse aquí para ampliar la imagen.

El informe se basa en las investigaciones colaborativas y el análisis en profundidad de más de 300.000 horas de tráfico de red monitorizado, proveniente de más de 16.000 gateways dotados de soluciones de prevención de amenazas y de 1 millón de smartphones.

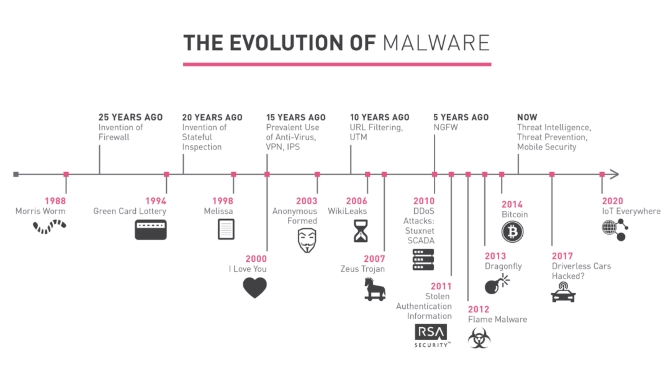

Entre las principales conclusiones del Informe de Seguridad 2015 destaca el aumento exponencial del malware conocido y desconocido. El informe de 2014 ha revelado que 106 tipos de malware desconocido atacan una organización cada hora: 48 veces más que en 2013, cuando la media era de 2,2 descargas por hora. El malware desconocido continuará amenazando las organizaciones y la tendencia también empeorará en el caso del malware de día cero. Los cibercriminales también continúan usando herramientas bots para extender y acelerar la propagación del malware. El 83% de las organizaciones estudiadas fueron infectadas con bots en 2014, permitiendo la comunicación y el intercambio constante de datos con los servidores de comando y control

Los dispositivos móviles son los eslabones más débiles dentro de la cadena de la seguridad, propiciando un acceso más directo y sencillo a los activos más valiosos de una organización que cualquier otra vía de intrusión. La investigación de Check Point ha desvelado que para una compañía con más de 2.000 dispositivos en su red, existe un 50% de posibilidades que, al menos 6 dispositivos móviles, se encuentren infectados o sean atacados. El 72% de los proveedores de TI, por su parte, se mostraron de acuerdo en que el principal desafío para la seguridad móvil consiste en securizar la información corporativa, y un 67% destacó que su segundo reto apuntaba a la gestión de los dispositivos personales que almacenan tanto datos corporativos como personales.

Las empresas se apoyan con frecuencia en aplicaciones para que las operaciones de negocio sean más organizadas y ágiles. Sin embargo, estas aplicaciones se convierten en puntos vulnerables de entrada y algunas en concreto, como las de intercambio de archivos, son ciertamente arriesgadas.

La investigación revela que el 96% de las empresas estudiadas ha utilizado al menos una aplicación de alto riesgo en 2014, un aumento de 10 puntos respecto al año anterior. Asimismo, el informe destaca que 12,7 incidentes relacionados con aplicaciones de alto riesgo suceden cada hora.

Pero los ciberdelincuentes no son la única amenaza para la integridad y la seguridad de los datos corporativos. Una acción dentro de la propia red puede dar lugar fácilmente a la pérdida de datos. Check Point ha revelado que el 81% de las organizaciones analizadas sufrió un incidente de pérdida de datos en 2014, cifra muy por encima del 41% revelado en 2013. Los datos pueden filtrarse sin saberlo por una amplia variedad de factores, la mayoría relacionados con las acciones realizadas actualmente o en el pasado por los propios empleados.

Al hilo de este informe, Amnon Bar-Lev, presidente de Check Point, señalaba que “en la actualidad, los cibercriminales son sofisticados e implacables: se aprovechan de las debilidades de las redes corporativas, utilizando cualquier capa de seguridad como una invitación abierta para entrar ilegalmente en ella. Con el fin de protegerse frente a estos ataques, tanto los profesionales de la seguridad como las empresas deben por igual comprender la naturaleza de los últimos exploits y cómo pueden impactar potencialmente en sus propias redes”.