"La TI ha cambiado para siempre: ha desaparecido el perímetro y hay nuevas amenazas contra Microsoft Office y PDFs". (Sergio Martínez, Sonicwall)

- IT Televisión

Es aconsejable levantar la conexión VPN antes de que el usuario haga login en el equipo.

|

Recomendado: |

De pronto, millones de españoles están trabajando desde sus casas, lo que introduce nuevos riesgos para la seguridad corporativa. “El mundo ha sufrido una transformación digital brutal, ya que hemos pasado del 20% al 100% de teletrabajo”, aseguró Sergio Martínez, Spain & Portugal Country Manager de SonicWall, en el webinar Teletrabajo: productividad, flexibilidad y seguridad a pleno rendimiento. “Esta situación ha cambiado la TI para siempre. Desde nuestro capture labs, un punto central que une a todos los dispositivos con los que trabajamos, hemos visto cómo ha crecido el ransomware de forma muy rápida, y cómo están apareciendo nuevas amenazas en el endpoint muy vinculadas a Microsoft Office y PDFs”, añadió.

“La realidad es que esta TI distribuida en la que estamos embebidos supone un incremento exponencial de la superficie de exposición de todas las compañías, así como de sus datos, empleados y aplicaciones”, afirma Sergio Martínez; un panorama que está introduciendo nuevas e inteligentes tácticas de ataque: “sabemos que las brechas son inevitables, que todo software tiene bugs y que la superficie de exposición ha aumentado”. Según la compañía, las estrategias de ciberseguridad para estos entornos deben tener en cuenta los siguientes tres elementos:

1. Acceso seguro remoto.

El teletrabajo ha forzado a una reorganización de las empresas en tiempo récord para reelaborar una experiencia del usuario similar a la de la oficina. Esto implica nuevos desafíos para la seguridad y una falta de licencias para un entorno de trabajo donde se han multiplicado los ordenadores personales. “Este acceso remoto seguro implica disponer de accesos sin clientes, para que sean mucho más sencillos mediante tecnología SSL-VPN. También de un licenciamiento flexible, con el uso de Spike Licenses. Y una identificación y autorización de dispositivos. Además, es aconsejable levantar la conexión VPN antes de que el usuario haga login en el equipo”, apunta Martínez.

2. Correo electrónico

Más del 70% de las brechas tienen su origen en el correo electrónico. A través de ellos, los cibercriminales buscan robar datos y credenciales. Esto ha redundado en un incremento en el volumen de ataques de malware y phishing vinculados a la temática del Coronavirus. “Necesitamos herramientas que permitan monitorizar los logins de los usuarios, así como una inspección avanzada de phising y antimalware a través de motores múltiples, pues no debemos fiarnos sólo de las soluciones de Microsoft y Google”.

3. Protección del endpoint

“En estos momentos en los que estamos compartiendo el endpoint de forma común, se han multiplicado las amenazas. Hacen falta soluciones de Sandboxing multimotor en el entorno del correo electrónico. También se precisan análisis de aplicaciones vulnerables (Application Risk Management) y el control de dispositivos USB y BlueTooth”.

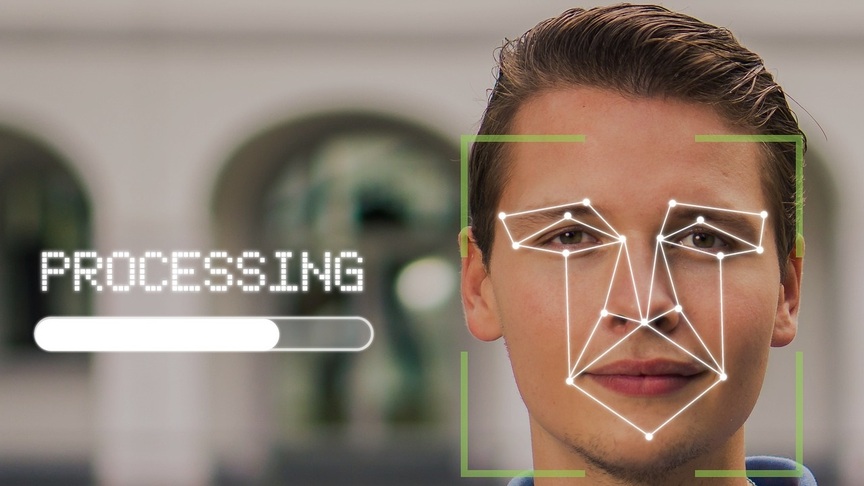

Todo esto es necesario para esquivar problemas durante el confinamiento. Ahora bien, ¿qué va a pasar tras el mismo? “Es algo muy difícil de predecir -aventuró Sergio Martínez-. Algunas consultoras han empezado a construir diferentes escenarios teniendo en cuenta que cada sector se verá afectado de distinta manera. Además, no hay que olvidar los posibles rebrotes y las variables en lo tocante a la recuperación de la economía. Lo que está claro es que el mundo ha cambiado y que no volverá a ser nunca como antes: las oficinas ya no serán lo mismo, el perímetro ha desaparecido y viajaremos virtualmente mucho más. Un panorama que nos obliga a una mayor exigencia en la autenticación. ¡Y a ser optimistas!”.

Para acceder a este webinar, accede aquí si ya eres usuario de nuestra Comunidad IT. Si eres nuevo, hazte miembro aquí para ver este vídeo.

Al acceder a este contenido, aceptas que tus datos sean compartidos con el patrocinador del mismo: SonicWall.