Cómo proteger los datos ante la redefinición de cibercrimen

La seguridad de los datos se ha convertido en todo un desafío para las empresas conectadas, no solo por el aumento del número y la seguridad de las amenas, sino también por la escasez de talento en ciberseguridad. ¿Qué hacer ante esta compleja situación?

|

También puedes leer... |

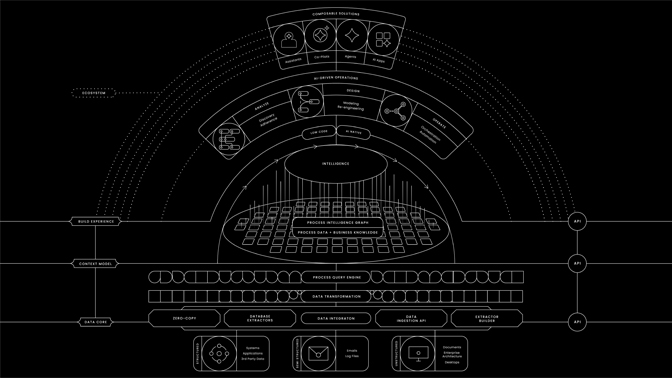

OpenText tiene claro el diagnóstico que aqueja a las empresas. En palabras de su director para España y Portugal, Jorge Martínez, “las recientes filtraciones de datos de grandes compañías demuestran que la seguridad y la privacidad de la información debe ser una de las máximas prioridades para la nueva empresa conectada e inteligente. Las nuevas tecnologías como la Inteligencia Artificial o Internet de las Cosas están transformando los negocios al tiempo que redefinen el cibercrimen. Por ello, es fundamental que las organizaciones implementen plataformas de seguridad de la información que permitan recopilar, analizar y neutralizar cualquier amenaza en tiempo real”.

OpenText propone tres pasos para gestionar y proteger los datos ante el actual entorno de amenazas:

- Proteger los endpoints con herramientas de detección y respuesta que permitan detectar y neutralizar las amenazas de forma más rápida. En este caso, la firma cita soluciones como la suya, EnCase Endpoint Security, para conseguir una detección más temprana, una toma de decisiónes más rápida y una respuesta completa frente a cualquier amenaza.

- Prevenir el acceso no autorizado a la información y gestión de la identidad. Sin seguridad en el endpoint, el malware puede permanecer oculto dentro de la red de una organización más de 90 días. Durante ese tiempo, los ciberdelincuentes buscarán extraer datos confidenciales y obtener privilegios de acceso. Por esta razón, las organizaciones necesitan implementar plataformas de gestión de identidades que gestionen de forma centralizada todo el ciclo de vida de la identidad. De esta forma, los usuarios son validados repetidamente y sólo se les concede acceso a los datos cuando están autorizados, haciendo que sea realmente díficil para los ciberdelincuentes obtener acceso.

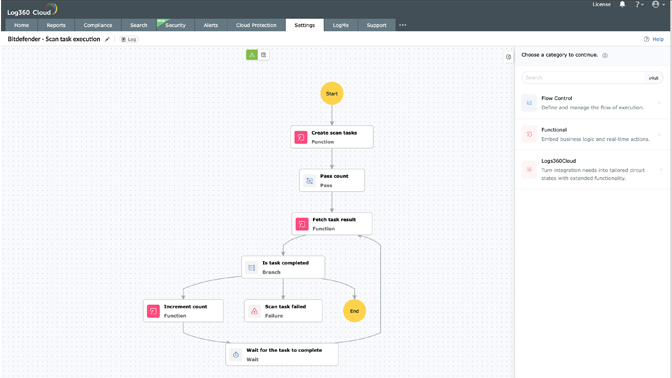

- Reducir los problemas de seguridad con la automatización potenciada por Inteligencia Artificial. De esta forma, los equipos de seguridad pueden reducir el enorme volumen de falsos positivos, minimizar los procesos manuales y detectar de forma simultánea las amenazas más complejas y evasivas.