Un nuevo informe de Kaspersky cuantifica el coste de las ciberestafas que utilizan sistemas de mensajería como WhatsApp, Telegram, SMS o iMessage, a menudo de forma combinada para dar verosimilitud al engaño. En España, el coste medio de este tipo de fraudes es de 577 euros.

Las IAs de consentimiento, asesoría de privacidad de datos y generación y mantenimiento de formularios facilitan la demostración continua y con evidencias de que las políticas de datos funcionan adecuadamente en entornos de alta complejidad operativa que incluyen datos e inteligencia artificial.

La compañía integrará el modelo Mythos Preview de Anthropic para detectar vulnerabilidades en código a una velocidad y escala sin precedentes. Netskope compartirá sus hallazgos con la coalición Glasswing y la comunidad de ciberseguridad.

Durante la conferencia Kaspersky HORIZONS, la compañía analizó cómo la IA cognitiva puede intensificar la ingeniería social, el perfilado abusivo y las operaciones de influencia a gran escala. La convergencia entre interfaces cerebro-computadora e IoT amplía los riesgos más allá del entorno digital.

En 2025, se corrigieron proactivamente 63,7 millones de vulnerabilidades antes de ser incluidas en el catálogo de CISA, una mejora del 30% respecto al año anterior; sin embargo, la carga de trabajo ha subido un 78%, por lo que la tasa de remediación proactiva bajó un 4,5%.

La compañía ha lanzado una nueva generación de appliances de seguridad de montaje en rack, diseñados para proveedores de servicios gestionados y grandes empresas. Los tres nuevos firewalls Firebox M4850, M5850 y M6850 están ya disponibles a través de su red de partners.

ESET advierte de un aumento de estafas que imitan comunicaciones legítimas de empresas conocidas para inducir al usuario a hacer clic, descargar malware o entregar datos sensibles. La compañía identifica nuevas tácticas, señales de alerta y recomendaciones para evitar caer en estas campañas.

C1b3rWall 2026 arranca en Ávila con más de 20.500 inscritos para abordar el auge del Cibercrimen 3.0

El director general de la Policía, Francisco Pardo Piqueras, ha subrayado que el lema de esta edición refleja un escenario donde cada avance tecnológico abre nuevas oportunidades y también nuevos riesgos. El evento incorpora simuladores de realidad virtual, talleres “escape room”, formación práctica y exhibiciones de unidades especi...

Coincidiendo con el aniversario del RGPD, expertos de Ontinet.com recuerdan que proteger los datos personales empieza por asegurar el canal más usado en cualquier empresa. El refuerzo del dominio corporativo mediante SPF, DKIM y DMARC se consolida como la medida más eficaz para frenar el phishing y el abuso de marca.

El uso de contraseñas adivinadas, cuentas válidas comprometidas y manipulación de identidades domina los incidentes detectados en 2025. Kaspersky advierte de que la falta de visibilidad y correlación de actividad sigue siendo el principal punto débil de las organizaciones.

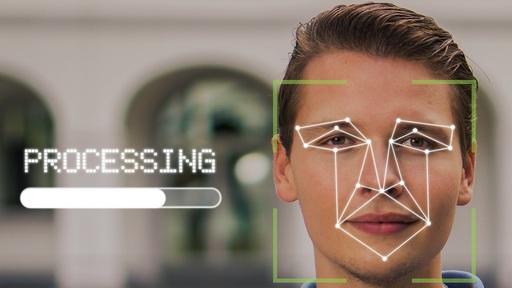

Un experimento en directo durante la conferencia Kaspersky HORIZONS revela que los sistemas de verificación facial siguen reconociendo identidades incluso tras transformaciones sintéticas de envejecimiento o rejuvenecimiento. El experimento es una prueba de concepto de un posible ciberataque habilitado por IA.

La compañía ha anunciado la mejora de las capacidades de su infraestructura NewEdge Network, con nuevas funcionalidades de localización de datos a nivel nacional que le permiten ampliar su oferta de servicios de residencia de datos, fundamental para asegurar una soberanía de datos real.

La organización ofrecía kits de phishing y smishing bajo el modelo “Crime as a Service”, blanqueaba beneficios mediante criptomonedas y operaba en varios países europeos. La investigación ha permitido localizar 1,5 millones de euros en criptoactivos y acreditar un perjuicio superior a cuatro millones.

El nuevo WatchGuard Geopolitical Cyber Report analiza la actividad del grupo iraní CyberAv3ngers contra PLC y sistemas industriales. El informe identifica más de 5.200 dispositivos expuestos a Internet y advierte de que los ataques OT pueden afectar a procesos físicos esenciales.

La operación todavía está sujeta a las operaciones habituales de cierre, pero ya ha sido anunciada oficialmente y proporcionará a la empresa de seguridad cloud una potente capacidad de visibilidad de todo tipo de entornos de IT, incluidos los complejos sistemas de IA.

Ante el creciente volumen de spam, phishing, tiendas online falsas y ofertas imposibles y fraudulentas relacionadas con el inminente Mundial de Fútbol 2026, Kaspersky ofrece algunas de las recomendaciones clave para que los aficionados eviten caer en la tentación de la ciberestafa.

Device Code Phishing, un fraude digital que usa códigos legítimos y burla las defensas tradicionales

Los atacantes no emplean malware ni enlaces maliciosos, sino que persuaden al usuario para introducir un código auténtico en una página oficial un método que ha multiplicado su incidencia por 37 entre 2024 y 2026. Combatir esta amenaza exige supervisar de forma continua la identidad digital y los protocolos de autenticación.

Como Key Account Manager, Granda gestionará el desarrollo de negocio con Defensa, Interior y FFCCSE, además de fortalecer alianzas con la industria nacional. El movimiento consolida el posicionamiento de Stormshield en entornos tecnológicos críticos.

Desde cromos hasta streaming fraudulento, diferentes campañas de ciberamenazas llevan meses aprovechando la llegada de la edición 2026 del mayor evento de fútbol masculino del mundo, con los países más futboleros como su centro de atención, según una investigación de Bitdefender.

La nueva alianza estratégica de la Organización del Tratado del Atlántico Norte con la industria tecnológica experta en cuestiones de ciberseguridad se ha firmado durante la International Conference on Cyber Conflict y cuenta también con Microsoft y Palo Alto Networks.