Los ciberdelincuentes, listos para sacar partido de la convergencia de lo físico y lo digital

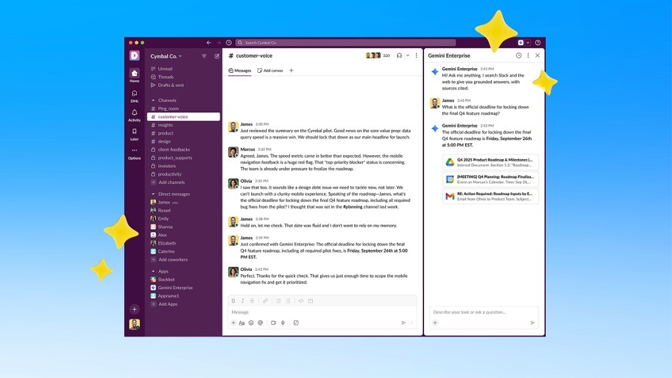

La confluencia del mundo físico y virtual en la economía digital abre nuevas vías de ataque para los ciberdelincuentes, según el último análisis trimestral de Fortinet, "Los ciberdelincuentes observan muy de cerca y desarrollan exploits dirigidos a esta convergencia digital emergente", dice la firma de seguridad.

“Fortinet Global Threat Landscape” es un estudio trimestral que analiza por los laboratorios de investigación de la firma, FortiGuard Labs, y en el más reciente (del cuarto trimestre del año pasado) destaca que el índice de exploits más elevado de todos los tiempos. En este sentido, tras un inicio dramático, el Índice de Exploit se estancó en la segunda mitad del trimestre. Aunque la actividad de los ciberdelincuentes disminuyó ligeramente, el número de exploits por empresa creció un 10%, al tiempo que los exploits únicos detectados aumentaron un 5%. Además, los botnets se han vuelto más complejos y difíciles de detectar. El tiempo para la infección de los botnets aumentó en un 15%, creciendo a un promedio de casi 12 días de infección por empresa. Como los ciberdelincuentes emplean la automatización y el aprendizaje automático para propagar ataques, las organizaciones de seguridad deben hacer lo mismo para combatir con las mismas armas.

Por otro lado, sus expertos sostienen que la convergencia del mundo físico y la ciberseguridad extiende la superficie de ataque. La mitad de los principales exploits globales se dirigieron a dispositivos IoT, y cuatro de éstos estaban relacionados con cámaras IP. El acceso a estos dispositivos podría permitir a los ciberdelincuentes acceder a las interacciones privadas, realizar actividades maliciosas en el sitio u obtener un punto de entrada en los sistemas cibernéticos para lanzar ataques DDoS o ransomware. “Es importante estar atentos a los ataques ocultos, incluso en los dispositivos que utilizamos para monitorizar o para proporcionar seguridad”, aconsejan.

Asimismo, subrayan que las herramientas malware de código abierto son muy beneficiosas para el conjunto de la comunidad de ciberseguridad, ya que permiten a los equipos probar las defensas, a los investigadores analizar los ataques y a los instructores utilizar ejemplos de la vida real. Estas herramientas generalmente están disponibles en sitios de intercambio como GitHub, y como están disponibles para cualquier persona, los atacantes también pueden acceder a ellas para realizar actividades maliciosas. En este punto, señalan que “están evolucionando y transformando estas herramientas de malware en nuevas amenazas, con un ransomware que comprende un número significativo de estas. Un ejemplo donde el código fuente de openware ha sido trasformado en una amenaza es la botnet Mirai IoT. Desde su lanzamiento en 2016, han aparecido multitud de variantes. Para los ciberdelincuentes, la innovación sigue siendo el terreno de las oportunidades”.

El informe también pone de relieve la proliferación de la esteganografía, y su desarrollo en esteganografía está dando nueva vida a un antiguo tipo de ataques. Durante el trimestre se descubrió que las muestras de malware utilizan la esteganografía para ocultar las cargas útiles maliciosas en los memes difundidos en las redes sociales. En el proceso de ataque, después de intentar contactar con un host C2, el malware busca imágenes en un feed de Twitter asociado, descarga esas imágenes y busca comandos ocultos dentro de las imágenes para propagar la actividad. “Este ataque encubierto demuestra que los ciberdelincuentes continúan experimentando sobre cómo propagar su malware mientras evaden la detección”, afirma el documento.

En lo que respecta al adware, dice que ha pasado de ser una molestia a convertirse en una amenaza generalizada. A nivel mundial, el adware encabeza la lista de infecciones de malware en la mayor parte del mundo: supera la cuarta parte de todos los tipos de infección en América del Norte y Oceanía y casi la cuarta parte en Europa. El estudio indica que “ahora que el adware se encuentra en aplicaciones publicadas y en tiendas de aplicaciones autorizadas, este tipo de ataque puede suponer una seria amenaza, especialmente para los usuarios confiados de dispositivos móviles”.

Otro dato destacable es que con la convergencia en curso de las Tecnologías de la Información (TI) y las Tecnologías de Operación (OT), se observa un cambio en la prevalencia y la frecuencia de los ataques dirigidos a los sistemas de control industrial (ICS). Desafortunadamente, la mayoría de los ataques ganaron terreno tanto en volumen como en prevalencia. Un ciberataque que consigue alcanzar con éxito un sistema OT podría tener consecuencias físicas devastadoras en cosas como las infraestructuras y servicios críticos, el medio ambiente e incluso la vida humana.