Grandoreiro vuelve a suplantar la identidad de Endesa

- Seguridad

Uno de los troyanos bancarios más conocidos, activo desde 2020 y que periódicamente regresa para intentar robar datos financieros haciéndose pasar por todo tipo de organizaciones, ha aprovechado la reciente filtración en la eléctrica para lanzar una campaña que suplanta su identidad, según ESET España.

No es la primera vez que el troyano bancario Grandoreiro, al que vimos como el fantasma de las Navidades pasadas, se hace pasar por Endesa. Desde que se identificó por primera vez en 2020, ha suplantado a todo tipo de entidades, desde empresas como Movistar o Iberdrola hasta organismos públicos como la Policía Nacional o el propio Gobierno de España.

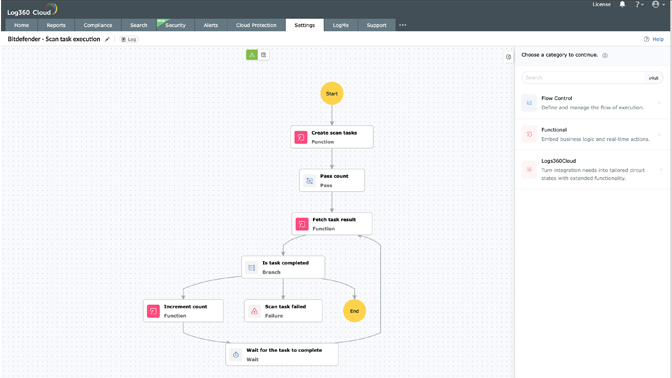

Se diría que los clientes de Endesa, después de la filtración de datos con la que empezaron el año, serían menos proclives a caer en el engaño. Sin embargo, como hiciera el personaje de Chris Hemsworth en Blackhat, los ciberdelincuentes han aprovechado precisamente el reciente incidente: ESET España explica cómo la actual campaña hace llegar un aviso de pago duplicado suplantando a Endesa en un momento en que los clientes están más receptivos después del incidente de seguridad.

Si te tomas un instante para ver el remitente es fácil detectar que no es un mensaje legítimo, pero el resto del mensaje está bastante logrado. Invita a descargar la factura duplicada y al intentarlo un mensaje dice que hay que descargar un fichero, en realidad un ISO que alberga archivos como facturas falsas en PDF… Y un fichero Visual Basic Script, que es el que inicia la cadena de infección.

Mientras el usuario lo que ve es una ventana emergente para abrir un PDF que da error y le induce a reiniciar el sistema, por debajo se despliega el troyano, utilizando funciones de Windows creadas para la automatización, comandos avanzados de PowerShell, ejecutables escondidos tras extensiones XML. Llama la atención que entre los PDFs que de hecho contiene la descarga inicial hay facturas con referencias a Argentina y México, lo que podría indica precipitación en la campaña.

Josep Albors, director de investigación y concienciación de ESET España, explica que, “Si tomamos como referencia varios de los puntos observados como la plantilla usada, el servidor donde se redirige al usuario para descargar la supuesta factura o el tamaño de algún ejecutable como el mostrado en la imagen a continuación podemos atribuir, con un elevado margen de confianza, que estamos ante una nueva campaña de propagación del troyano bancario Grandoreiro”.