¿Qué hacer ante un incidente de seguridad?

Los equipos de ciberseguridad de todo el mundo se enfrentan a un volumen cada vez mayor de incidentes de seguridad. Si las organizaciones buscan no sufrir pérdidas económicas y reputacionales, tienen que gestionarlos de la forma adecuada. Para ello, deberán tener un plan que incluya las siguientes fases: planificación, detección y análisis, triaje, remediación y gestión post-incidente.

|

Recomendados: Las empresas españolas aceptan lentamente los desafíos de la ciberseguridad (Informe Forbes Insights) Leer Teletrabajo: productividad, flexibilidad y seguridad a pleno rendimiento Webinar ondemand |

Tal y como recoge el informe "Innovate for Cyberresilience", de Accenture, para que un programa de ciberseguridad tenga éxito, debe invertir en velocidad operacional, es decir, priorizar en una detección y respuesta rápidas.

Partiendo de esta afirmación, Cytomic aconseja a las organizaciones que refuercen su estrategia de ciberseguridad con un plan efectivo de respuesta ante incidentes y soluciones punteras que les permitan mantener un enfoque proactivo y atender a las amenazas de manera efectiva.

Esta unidad de Panda Security destaca cinco pasos que se deben tener en cuenta:

- Preparación. Antes de cualquier otra cosa, es necesario preparar por adelantado un plan sólido de respuesta que ayude a evitar las brechas de seguridad. Este plan debe comprender desde la creación del equipo dedicado hasta las estrategias de remediación y detección, o la realización de simulacros para lograr la respuesta más proactiva y adecuada.

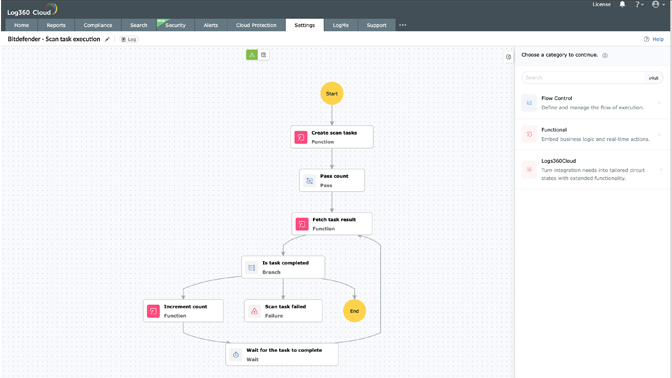

- Detección y análisis. Una vez detectada la amenaza, lo primero es determinar la causa del incidente para intentar contenerlo. En este análisis es importante que se haga una monitorización de la trayectoria de ataque, se documente la incidencia, se clasifique y se priorice la respuesta en función de su gravedad.

- Triaje y análisis. Aquí se evaluarán todos los esfuerzos llevados a cabo y necesarios para dar la mejor respuesta. El análisis que se realiza en este paso debe incluir: análisis binario, análisis del endpoint, y Enterprise hunting.

- Contención, erradicación y recuperación. Una vez detectado el incidente y analizada su causa, es momento de contener el daño. También se debe crear una copia de seguridad de todos los dispositivos, sistemas o redes comprometidas por si fuera de utilidad para futuros análisis forenses.

- Medidas post-incidente. Tras el paso anterior, hay que aplicar los cambios adecuados a la estrategia de ciberseguridad para evitar que vuelva a ocurrir. También es necesario actualizar el plan de respuesta a incidentes para reflejar los nuevos procedimientos y todo aquello a tener en cuenta en el futuro.