El phishing mediante códigos de dispositivo se dispara

- Seguridad

El método aprovecha flujos de autenticación legítimos, elude la autenticación multifactor y otorga a los ciberdelincuentes tokens válidos durante días o semanas. Barracuda Networks advierte de que esta modalidad se está industrializando a través de kits PhaaS como Evil Tokens.

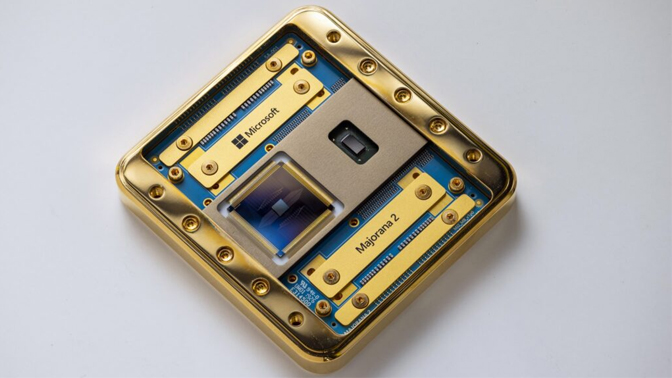

Una investigación de Barracuda Networks revela que los atacantes están utilizando la autenticación mediante códigos de dispositivo para infiltrarse en servicios como Microsoft 365 y Entra ID. En las últimas cuatro semanas, la compañía ha detectado 7 millones de ataques de este tipo.

El mecanismo es sencillo y extremadamente eficaz, y empieza cuando los atacantes solicitan un código de dispositivos auténtico a Microsoft y, a continuación, envían a las víctimas un mensaje de phishing que las incita a introducir el código en una página de inicio de sesión legítima. Una vez completado el proceso, Microsoft emite los tokens OAuth que pasan directamente a manos del atacante.

Esta técnica está creciendo tan rápido porque hace uso de enlaces legítimos y no requiere páginas falsas, lo que dificulta la detección por filtros de correo. Además, elude MFA y políticas de acceso, siendo la propia víctima quien autoriza el dispositivo del atacante.

El atacante obtiene un token de actualización que mantiene la sesión activa incluso si la contraseña cambia. Esta técnica permite obtener acceso a largo plazo a entornos de correo electrónico en la nube y de identidades sin necesidad de robar contraseñas ni activar las alertas de seguridad habituales.

El auge del modelo PhaaS

Barracuda advierte de que el phishing de códigos de dispositivo se está profesionalizando a través de plataformas de phishing-as-a-service, como el kit Evil Tokens, que automatiza el proceso y lo hace accesible a atacantes con poca experiencia.

Saravanan Mohankumar, responsable del equipo de análisis de amenazas de Barracuda, señala que “el phishing de códigos de dispositivos se ha industrializado como parte de un modelo PhaaS, lo que lo convierte en una amenaza peligrosa y escalable”.

La compañía recomienda reforzar las defensas en varios frentes, con filtrado avanzado de correo electrónico para detectar campañas masivas, protección de identidad y monitorización continua para identificar accesos anómalos, controles estrictos en los flujos de autorización de dispositivos, y concienciación del usuario para introducir códigos únicamente en contextos de confianza. Mohankumar insiste en que “las defensas de seguridad deben adaptarse rápidamente” para frenar esta tendencia.