Los CIO de las empresas energéticas desempeñan un papel fundamental en el impulso de la innovación, la digitalización y la automatización, así como en la potenciación de experiencias digitales excepcionales de los empleados para satisfacer al personal y proteger la empresa.

Kaspersky ha publicado las predicciones1 de su Equipo de Respuesta ante Emergencias de Sistemas de Control Industrial (ICS CERT) para 2024, en las que se predicen los principales retos de ciberseguridad a los que se enfrentarán las empresas industriales este año. Destacan la persistencia de las amenazas de ransomware, el aumento del...

Las herramientas de descifrado son cada vez más populares entre el gran público. Muchas son totalmente gratuitas y ofrecen soluciones eficaces de recuperación de datos para las víctimas de ransomware (secuestro de datos), subrayando el impacto sustancial de los esfuerzos de colaboración en materia de ciberseguridad.

La compañía ha desarrollado un proyecto de código abierto que permite mejorar la seguridad digital midiendo el impacto de las vulnerabilidades desde el punto de vista del defensor, en lugar del método tradicional que se centra en la perspectiva del atacante.

Proofpoint informa de dos campañas de phishing realizadas por el grupo ruso TA422 que se sirven de dos vulnerabilidades de Microsoft Outlook y WinRAR para atacar a numerosas entidades públicas y privadas de Europa y América del Norte.

Bitdefender ha identificado una nueva forma de introducirse en toda una red, con la posibilidad de lanzar a ataques de ransomware o de exfiltración de datos, a través de un único endpoint y utilizando Google Workspace.

Mediante sofisticadas técnicas de amenaza persistente avanzada, el malware se integró en un software legítimo, precisamente de seguridad y diseñado para encriptar las comunicaciones web. Pese a que se parchearon las vulnerabilidades, muchas organizaciones siguieron utilizando la versión infectada del software.

Una investigación de Veracode muestra una conclusión preocupante: nada menos que el 80% de las aplicaciones desarrolladas en la región de EMEA contienen falos de seguridad, lo que lógicamente es un riesgo para las empresas. Ese ratio en Asia-Pacífico es todavía más alto, supera el 83%. Dónde menos fallos encuentra en las aplicacione...

En su informe sobre las principales amenazas a nivel mundial del mes de julio, Check Point indica que "Web Servers Malicious URL Directory Traversal" fue la vulnerabilidad más explotada que afectó al 49% de las empresas a nivel mundial, seguida de "Apache Log4j Remote Code Execution" (45%) y "HTTP Headers Remote Code Execution" (42%).

Check Point Research y Claroty Team82 han descubierto importantes vulnerabilidades de seguridad en la popular plataforma QuickBlox, que se utiliza para telemedicina, finanzas y dispositivos inteligentes IoT. Si hubiesen llegado a ser explotadas, habrían quedado expuestos los datos de millones de usuarios.

En su informe sobre las principales amenazas a nivel mundial del mes de junio, Check Point indica que "Web Servers Malicious URL Directory Traversal" fue la vulnerabilidad más explotada que afectó al 51% de las empresas a nivel mundial, seguida de "Apache Log4j Remote Code Execution" (46%) y "HTTP Headers Remote Code Execution" con ...

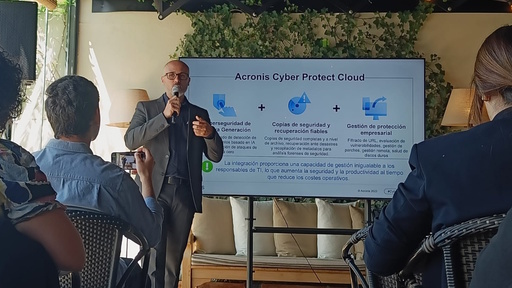

Con el objetivo de disminuir la complejidad intrínseca al sector de la ciberseguridad, Acronis quiere acabar con la perspectiva tradicional que pasa por adquirir tecnología de diferentes proveedores según su especialidad y ofrecer, en una única plataforma, diferentes capacidades capaces de asegurar la protección y continuidad de neg...

Cuando se detecta un fallo, los desarrolladores investigan y vuelven a escribir el código para solucionar manualmente el problema de seguridad. Veracode Fix abre el camino para adoptar un mecanismo escalable que permite eliminar las vulnerabilidades antes de que puedan explotarse.

Como media, las vulnerabilidades se reparan en 30,6 días, y solo se parchean un 57,7% de las veces. Armar una de estas vulnerabilidades lleva a los hackers un promedio de 19,5 días, lo que significa que cuentan con 11,1 días de oportunidad de explotación antes de que la organización pueda parchear. Esta es una de las conclusiones de...

Claroty ha anunciado nuevas integraciones nativas con ServiceNow, que facilitan la identificación de los activos empresariales de XIoT y la gestión de vulnerabilidades para asegurar sus operaciones industriales, sanitarias o comerciales, dentro de la plataforma ServiceNow.

Los grupos de ciberespionaje patrocinados por el estado chino explotaron más vulnerabilidades de día cero que otros actores de ciberespionaje. Los productos de Microsoft, Google y Apple representaron la mayoría de las vulnerabilidades de día cero en 2022.

Los atacantes son más rápidos a la hora de aprovecharse de las vulnerabilidades, una vez que estas se hacen públicas. Durante 2022, el 56% se explotaron en los siete días posteriores a su divulgación pública, de acuerdo con los datos del especialista en cloud y detección de amenazas Rapid7.

Con la nueva Directiva sobre medidas para un elevado nivel común de ciberseguridad en toda la Unión (NIS2), adoptada el 16 de enero de 2023, los Estados miembros tendrán que adoptar y publicar una política coordinada de divulgación de vulnerabilidades antes del 17 de octubre de 2024.

La vulnerabilidad de ejecución remota de código CVE-2022-47966 se ha detectado en 24 productos de ManageEngine. En todos los casos analizados por Bitdefender el objetivo de los ataques ha sido implementar en los sistemas herramientas como netcat.exe y cobaltstrike beacon, entre otras.

Los defensores están consiguiendo resultados positivos a la hora de proteger los sistemas ciberfísicos en entornos industriales, sanitarios y comerciales. Un estudio de la firma Claroty afirma que las vulnerabilidades contra estos sistemas descendieron un 14% en la segunda mitad de 2022 y que, además, los equipos internos han conseg...