Cómo hacer de la contraseña una barrera para los ciberdelincuentes

Este primer jueves de mayo se celebra el Día Mundial de las Contraseñas. Esta efeméride pretende concienciar sobre la importancia de proteger las tecnologías de la información y las identidades digitales, utilizando para ello claves complejas, únicas y privadas. Por tanto, es una jornada ideal para ver si seguimos las pautas necesarias para crear contraseñas a prueba de ciberdelincuentes.

|

Recomendados: WEBINAR >> Vídeo colaboración y reuniones virtuales para una comunicación efectiva Registro WEBINAR >> Automatización Inteligente de Procesos para asegurar la continuidad del negocio Registro |

Los especialistas nos advierten continuamente de que los ciberdelincuentes se hacen cada vez con más asiduidad y sencillez con las contraseñas que custodian nuestros contenidos. En gran parte, esto es consecuencia de que necesitamos una gran cantidad de credenciales en nuestra vida digital lo que nos lleva a la tentación de crear claves sencillas que utilizamos en diferentes cuentas.

Este jueves, Día Mundial de las Contraseñas, nos dejamos guiar por los expertos de Entelgy Innotec Security, la división de ciberseguridad de Entelgy, que nos dan una serie de pautas a tener en cuenta para que nuestras contraseñas sean capaces de proteger nuestros datos digitales:

- Crear una clave robusta con sencillas pautas: de una longitud mayor a 8 caracteres, que incluyan letras, números y signos, sin palabras comunes y que no estén relacionadas con ninguna información personal, como pareja, trabajo, aficiones, etc. Sería aconsejable, por ejemplo, que estén formadas por varias palabras y en diferentes idiomas, sin relación alguna entre ellas, con caracteres especiales intercalados entre cada letra.

- Modificar la contraseña periódicamente: lo mínimo recomendable es cada seis meses. También si hay alguna cuenta o aplicación a la que el usuario no ha accedido desde hace tiempo, lo más precavido será cambiarla en ese mismo momento, por si alguien hubiese accedido durante ese período de inactividad.

- Activar la doble autenticación: cada vez son más las plataformas que apuestan por no solo solicitar una contraseña, sino que también es necesario introducir una clave que puede llegar a través de un SMS o de una aplicación como, por ejemplo, Google Authenticator.

- Utilizar un gestor de contraseñas: son herramientas que permiten al usuario almacenar todos estos datos bajo una sola cuenta y clave. Además, muchas de ellas se encargan de crear por sí mismos contraseñas complejas para los servicios en los que un usuario está registrado, cambiándolas incluso de forma periódica y liberando al usuario de esta tediosa tarea.

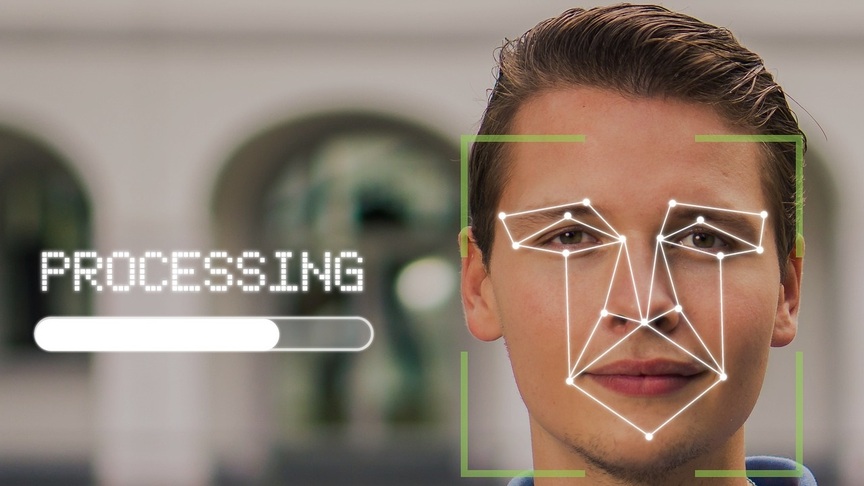

- Emplear soluciones de biometría como complemento: muchos dispositivos permiten utilizar tecnologías que se basan en características físicas de un individuo: huella dactilar, escáner de iris, reconocimiento facial, etc.

Las principales ventajas que ofrecen estos sistemas residen, principalmente, en su práctica imposibilidad de ser utilizadas por otra persona, dado que dependen de características propias de un único individuo.

Retos de la biometría

Sin duda, el nivel de protección que ofrecen estas medidas puede llegar a ser altamente superior al que permite una contraseña alfanumérica, pero, según esta firma, dependiendo de la tecnología, en ocasiones pueden sufrir alguna brecha, por lo que lo ideal es combinarlo con la contraseña.

Por otra parte, a día de hoy presentan diversos retos como su alto coste y la protección especial que requieren esos datos para cumplir con Reglamento General de Protección de Datos (GDPR), que impiden que estas técnicas se hayan masificado ya. “Si bien aún se encuentran en una etapa muy primaria y han de hacer frente a diversos obstáculos, lo que se espera es vayan evolucionando y cada vez las vayamos viendo implementadas en más sistemas, tecnologías y dispositivos”, afirman sus especialistas.