Mythos expone un fallo estructural en Zero Trust y acelera el riesgo de ataques

- Seguridad

La capacidad de los modelos avanzados para analizar código abierto a gran escala acerca los escenarios de manipulación del software de confianza. Bitdefender advierte de que la única defensa eficaz pasa por vigilar el comportamiento del código en ejecución, no solo su origen o firma.

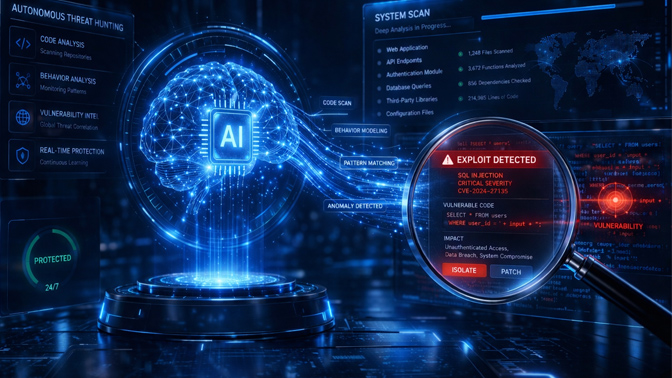

Un informe de Bitdefender, firmado por Martin Zugec, director de Soluciones Técnicas, analiza en profundidad lo que el modelo Mythos de Anthropic ha demostrado en las últimas semanas. Según el artículo, lo que Mythos revela no es una historia sobre IA encontrando vulnerabilidades, sino sobre por qué confiar en el software ya no es una estrategia viable.

El modelo ha sido capaz de identificar fallos críticos en proyectos open source, incluyendo OpenBSD, FFmpeg, FreeBSD NFS y el kernel de Linux y, en algunos casos, generar exploits completamente funcionales sin intervención humana. Bitdefender subraya que el gap entre encontrar vulnerabilidades y explotarlas se está cerrando, y en algunos casos Mythos ya lo ha cerrado.

Zero Trust no llega a donde debería

Zugec sostiene que la industria ha centrado sus esfuerzos en controles de identidad, red y firma, pero ha descuidado un punto crítico, como es la ejecución del código. Confiar en un proceso porque proviene de un binario firmado ya no es suficiente; hay que verificar lo que hace en tiempo real.

Este es el núcleo del “scope problem” de Zero Trust, que se aplica a redes y accesos, pero no se aplica al comportamiento del software, justo donde Mythos demuestra que los atacantes pueden operar sin ser detectados.

Las últimas informaciones sobre Mythos destacan su capacidad para interactuar con código fuente en entornos open source, un escenario que, como explica Zugec, se acerca peligrosamente a los ataques modernos a la cadena de suministro. En palabras del propio directivo, Mythos opera con el mismo nivel de visibilidad que un actor malicioso que analiza código antes de su distribución. Esto permite identificar vulnerabilidades antes que los defensores, introducir fallos de forma sigilosa en software de confianza, y aprovechar la confianza implícita en paquetes firmados o mantenidos por desarrolladores reputados.

Zugec recuerda que ataques recientes como XZ Utils (2024) o el compromiso de Axios en marzo de 2026 siguieron este patrón: infiltración del mantenedor, manipulación del paquete y distribución masiva antes de ser detectados.

Bitdefender advierte que, una vez que un paquete comprometido está firmado y distribuido, los controles tradicionales no tienen nada que evaluar: no hay firma sospechosa, ni CVE, ni indicadores previos. En ese punto, la única defensa real es detectar y limitar el comportamiento anómalo en tiempo de ejecución.

La compañía destaca dos capas críticas: ATC (Advanced Threat Control), que monitoriza más de 340 comportamientos en tiempo real y detecta actividad maliciosa incluso sin CVE conocido; y PHASR, que reduce la superficie de ataque limitando qué herramientas puede usar cada proceso según el comportamiento real del usuario. Ambas capas demostraron su eficacia en el ataque a Axios, donde Bitdefender detectó la actividad maliciosa seis minutos después de que el paquete comprometido se publicara en npm.

El análisis de Bitdefender es contundente: La velocidad a la que modelos como Mythos encuentran y explotan vulnerabilidades cambia la economía del ataque. Los controles basados en firma, reputación o procedencia ya no bastan, Zero Trust debe extenderse a la ejecución del código, y la defensa debe centrarse en comportamiento, no en identidad. Si no se valida continuamente lo que hace el código, se está confiando en el atacante sin saberlo.