La compañía establece un sólido equipo en nuestro país liderado por Alain Karioty, Director Regional de Ventas para Iberia y Latinoamérica, y Samuel Bonete, responsable del mercado de Iberia.

Sophos acaba de publicar los resultados de una reciente encuesta que revela que los responsables de TI no pueden identificar el 45% del tráfico de red de su organización.

IBM Adversarial Robustness Toolbox es un kit de código abierto que tiene todo lo que los desarrolladores de Inteligencia Artificial necesitan para proteger las redes neuronales profundas.

Aunque el 79% de las organizaciones confía en la nube pública para mantener sus datos confidenciales seguros, una de cada cinco ha experimentado un ataque avanzado contra su infraestructura de nube pública.

Como parte de su estrategia de digitalización, García Carrión implantará la plataforma de gestión SAP S/4HANA y migrará su infraestructura tecnológica y los procesos operativos de todas sus áreas al entorno de nube privada, SAP HANA Enterprise Cloud (HEC). Es un contrato a cinco años.

La compañía también extiende el alcance de McAfee Cloud Workload Security a la tecnología de contenedores y serverless computing. McAfee CASB Connect Program permite a los administradores aplicar el mismo conjunto de olíticas en todas las aplicaciones cloud.

Azure Sphere es una solución completa compuesta por un chip, el servicio Azure Sphere Security para conectar y securizar dispositivos IoT, y Azure Sphere OS, un sistema operativo para el IoT basado en Linux.

De acuerdo con un estudio de Bitglass, menos de la mitad de las organizaciones tienen visibilidad sobre el intercambio externo y violaciones de las políticas DLP en sus aplicaciones y entornos cloud. El 69% confían únicamente en soluciones de endpoint para la protección contra el malware.

A pesar de las políticas de seguridad definidas, 8 de cada 10 organizaciones se preocupan por el cumplimiento por parte de los empleados, y 4 de cada 10 señalan que detectar y responder a los incidentes de seguridad en la nube es uno de los principales desafíos de la ciberseguridad.

SiteLock, un proveedor de seguridad basado en la nube para sitios web, ha sido adquirido por la firma de capital privado ABRY Partners en un acuerdo que permitirá a la compañía de seguridad acelerar su estrategia de crecimiento.

El mercado de servicios de nube pública crecerá un 21,4% en 2018 hasta 186.400 millones de dólares, según los pronósticos que acaba de hacer públicos Gartner.

El nuevo SonicWall Capture Cloud Platform se suma a nuevas propuestas en la oferta de hardware, appliances virtuales y seguridad endpoint del fabricante.

Cisco anuncia la disponibilidad de dos nuevos modelos de consumo para Cisco Tetration: Tetration SaaS, la solución basada en Cloud; y Tetration-V, una versión únicamente de software que utiliza un dispositivo virtual para pequeños despliegues.

Los entornos sin servidores se están adoptando rápidamente, pero la seguridad de aplicaciones y soluciones de protección de carga de trabajo tiene que tener otra aproximación.

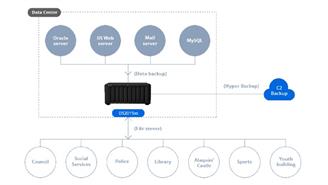

El consistorio valenciano, que maneja una gran cantidad de datos de sus habitantes, confía en Synology como proveedor de almacenamiento. Su última inversión en este ámbito ha sido Synology C2 Backup, la nueva solución del fabricante para realizar backups en la nube.

La práctica totalidad de los usuarios de Facebook se han visto afectados por un fallo que permite que se acceda a sus datos mediante las herramientas de búsqueda de la red social.

Con las grandes brechas de datos de 2017 explotando fallos de software legítimo, la necesidad de tecnologías de detección avanzadas nunca ha sido tan grande. El servicio Kaspersky Cloud Sandbox ayuda a las empresas a mejorar su investigación y respuesta a amenazas complejas.

Netskope for Web es una ampliación de la plataforma Netskope Cloud Security que posibilita el uso seguro de la web para organizaciones empresariales.

Los ingresos por servidores, almacenamiento y equipamento de red para cloud crecieron un 27,3% en el último trimestre de 2017 hasta alcanzar los 12.800 millones de dólares, con un gran aumento de la demanda para cloud pública. El gasto en lo que se denomina infraestructura tradicional aumentó un 12,8%. Es un ritmo de crecimiento cad...

El 83% de las empresas tiene dudas sobre la implementación de firewalls tradicionales en la nube, y el 39% dice que "los precios y las licencias no son apropiados para la nube". El uso de herramientas de seguridad diseñadas específicamente para la nube pública puede hacer que una empresa sea más segura.