¿Cómo proteger los datos de tu organización en entornos intensivos de teletrabajo?

- Actualidad

Cuando gran parte de la plantilla teletrabajando, las empresas tienen que afinar su política de seguridad y garantizar la continuidad de sus operaciones. Resumimos una serie de puntos que ayudan a minimizar los riesgos y proteger los datos, siguiendo los consejos de Vector ITC.

|

Recomendados: WEBINAR >> Teletrabajo: productividad, flexibilidad y seguridad a pleno rendimiento Registro WEBINAR >> Autenticación y gestión de identidades, el nuevo perímetro de seguridad Registro |

Desde Vector ITC recomiendan las siguientes medidas preventivas en ciberseguridad dentro de un entorno de teletrabajo:

- Determinar los datos que se almacenan: es esencial realizar una auditoría de todos los datos, identificar cuáles son de dominio público y cuáles son datos personales o claves para el negocio.

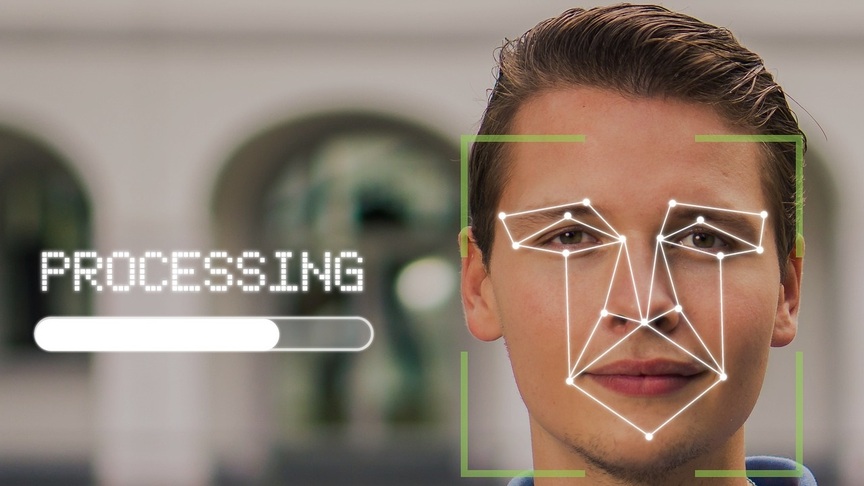

- Usar múltiples métodos de autentificación: las contraseñas no son suficientes por sí mismas en muchos casos, por lo que es cada vez más popular el uso de múltiples factores, como el envío de un código vía SMS o la biometría para el reconocimiento facial o de la huella dactilar.

- Habilitar el protocolo HTTPS: el certificado SSL/TLS garantiza que los datos transmitidos entre el navegador y el servidor están cifrados, protegiéndolos frente a posibles intrusiones de terceros.

- Usar contraseñas sólidas y únicas: si el usuario utiliza la misma contraseña para todas sus cuentas, la sustracción de esta en un único entorno permite el acceso a las plataformas empresariales a las que tiene acceso el empleado. Es recomendable utilizar un gestor de contraseñas, que genere automáticamente claves seguras y las almacene para evitar que sean olvidadas.

- Mantener actualizado el software: las compañías de desarrollo tratan de detectar todas las posibles vulnerabilidades de sus programas, y crear parches que las solventen con la mayor brevedad antes de que sean aprovechadas por ciberdelincuentes.

- Realizar copias de seguridad: muchos ciberataques persiguen el robo o destrucción de los datos, lo que puede generar pérdidas económicas millonarias en una organización. Es esencial que se realicen periódicamente copias de todos los datos sensibles y se almacenen en entornos seguros, separados física y virtualmente de los equipos que intervienen en la operativa diaria.

- Establecer una política de uso de dispositivos propios: dotar a los empleados de formación para el acceso al entorno empresarial desde sus móviles o tablets, y el diseño de una política adecuada para la protección de estos dispositivos son medidas esenciales.

- Habilitar comunicaciones seguras a través de correo electrónico: para evitar la revelación de datos y los ataques de phishing, es importante utilizar herramientas para cifrar los mensajes en tránsito y verificar su origen.

- Simular ataques de phishing: muchas organizaciones realizan pruebas de simulación para comprobar el grado de alerta de los empleados, y detectar las necesidades formativas del personal.

- Hacer análisis de amenazas internas: este tipo de estudios revelan las amenazas contra la infraestructura informática procedente del interior de la compañía.

- Crear directrices de respuesta rápida: se trata de prepararse para responder de forma rápida frente a un ciberataque. El plan debe ser conocido por el conjunto de la organización, y debe designarse a un responsable para su ejecución.

- Suscribir un ciberseguro: las pérdidas materiales y reputacionales que puede ocasionar un ciberataque revisten un inmenso valor. Es fundamental que las organizaciones aseguren sus infraestructuras, sus bases de datos y su identidad digital.

- Segmentar la red: es necesario evitar que la totalidad de la red informática sea accesible desde un mismo punto. Es necesario separar las infraestructuras físicamente, y sobre todo a nivel de arquitectura de red, para dividir los sistemas según su importancia y aplicar medidas de seguridad adaptadas.

- Monitorizar los equipos de la red: es muy importante hacerlo de forma centralizada, habilitando los logs en todos los equipos.

- Borrar de forma segura la información: cuando los ficheros o datos son eliminados de un equipo, su rastro permanece en el disco duro, lo que los hace recuperables. Esto entraña importantes peligros de cara a posibles ciberataques, por lo que es recomendable usar herramientas específicas de borrado de datos, que sobrescriben el fragmento de memoria con cadenas aleatorias.