Los ciberdelincuentes necesitan sólo 3 minutos para alcanzar sus objetivos, según un estudio de Crowdstrike, que asegura que la nube está amenazada. El informe indica que los criminales buscan irrumpir en los procesos electorales y explotar las tecnologías de IA generativa.

La XIV edición del congreso tendrá lugar los días 7, 8 y 9 de marzo en el Kinépolis de Madrid y contará con diferentes tracks temáticos en hasta cinco salas de conferencias paralelas que abordarán la ciberseguridad en todos sus ámbitos.

Las soluciones de Altera están optimizadas para apuntar a una amplia gama de mercados y casos de uso, que van desde infraestructura de redes y comunicaciones hasta aplicaciones integradas de bajo consumo. Entre ellas figura Agilex 9, ya en producción en volumen, y los dispositivos Agilex 7 de las series F y I que se lanzan a producc...

Syntax ofrece soluciones tecnológicas y servicios procedentes de grandes modelos lingüísticos y plataformas multinube sobre la base de una arquitectura abierta.

Para desbloquear todo el potencial de la IA generativa, las compañías necesitan un acceso seguro y de alto rendimiento a los datos distribuidos en entornos híbridos y multicloud complejos.

AWS y Canon, con su gestor de procesos documentales de negocio Therefore, proponen una tecnología que aglutina toda la información de una empresa, introduciendo inteligencia artificial para la automatización y gestión de la documentación, mejorando los tiempos de puesta en disposición de los responsables en un 90%.

No es ninguna sorpresa que la seguridad siga siendo una de las principales prioridades de financiación para los responsables de TI, pero los datos muestran que dicho factor se ha vuelto aún más importante que en años anteriores.

Un acceso flexible y homogéneo al data lake evita la creación de silos y el estancamiento de la información.

Ante este panorama, expertos analizan las claves que pueden seguir las empresas para implementar programas de formación efectivos en las compañías.

Garantiza la seguridad de los datos personales y compras online. Protege a los niños y permite establecer límites en el uso de internet. También incorpora interesantes funcionalidades para las empresas.

Integrado de forma nativa en las aplicaciones CRM de Salesforce, Einstein Copilot puede responder preguntas, resumir y crear contenido nuevo, interpretar conversaciones complejas y automatizar tareas de forma dinámica en nombre de un usuario.

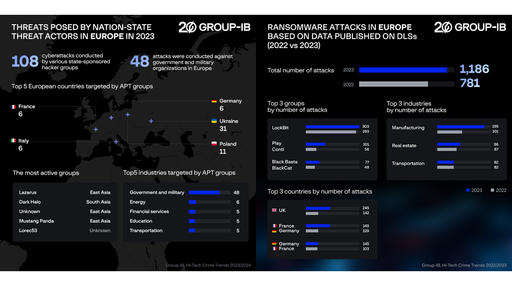

El ransomware aumentó en el viejo continente un 52% en 2023, liderando el crecimiento de los ciberataques en la región. Europa fue la segunda zona más atacada por Amenazas Persistentes Avanzadas; de los 523 ataques atribuidos a Estados-nación en todo el mundo, 108 se dirigieron contra organizaciones europeas.

Se han encontrado casi 3.000 publicaciones en la dark web que tratan sobre el uso de ChatGPT y otros modelos de lenguaje a gran escala (LLM) para actividades ilegales.

Los ingresos operativos para todo el año ascendieron a 5.200 millones de dólares y los ingresos operativos no GAAP fueron de 7.700 millones. "Nuestro fuerte impulso de servidores optimizados por IA continúa, con pedidos que aumentan casi un 40% trimestralmente y la cartera de pedidos casi se duplica”, destaca Jeff Clarke, de Dell.

Esta tecnología mejora la seguridad integrada y simplifica la gestión operativa, lo que permite a las empresas centrarse en la innovación y el crecimiento en lugar de en la infraestructura de red.

El equipo de Servicios Profesionales de Gemelos Digitales de Unity ha trabajado con múltiples empresas en los últimos cinco años para desarrollar soluciones 3D en tiempo real con el objetivo de impulsar resultados empresariales. El acuerdo ampliará el alcance y la escala del software de Unity a través de Capgemini.

Las tecnologías de IA emergentes ofrecen grandes oportunidades para transformar la manera en que las empresas pueden ofrecer experiencias a clientes y empleados, pero también conllevan serias cuestiones de seguridad.

Con esta compra, el grupo da un paso más en su estrategia de crecimiento, cumpliendo con el compromiso de cubrir la cadena de valor digital para los profesionales del mercado del alojamiento y restaurantes.

El evento paralelo al MWC, centrado en identificar oportunidades en el mundo de la innovación y economía digital, ha contado con la participación activa de Aticco; una firma que apuesta por las empresas emergentes.

HP advierte del aumento de campañas a través de ficheros PDF mailiciosos y exploits de Office y señala que persisten los ataques utilizando macros de Office.